Sophos terus melacak evolusi WannaCry yang hingga kini masih merajalela

Sophos, pemimpin keamanan jaringan dan endpoint global baru-baru ini mempublikasikan WannaCry Aftershock, yakni laporan mengenai malware WannaCry yang begitu populer setelah memulai serangannya di seluruh dunia pada 12 Mei 2017.

Meski serangan pertamanya sudah dimulai sejak 2 tahun lalu, penelitian yang dilakukan SophosLabs ini melaporkan bahwa ancaman WannaCry masih tetap merajalela hingga sata ini. Tiap bulan, jutaan percobaan serangannya memang dapat dihentikan, namun malware aslinya belum juga diperbarui sehingga ribuan varian yang berumur pendek masih bisa bergerak bebas di alam liar.

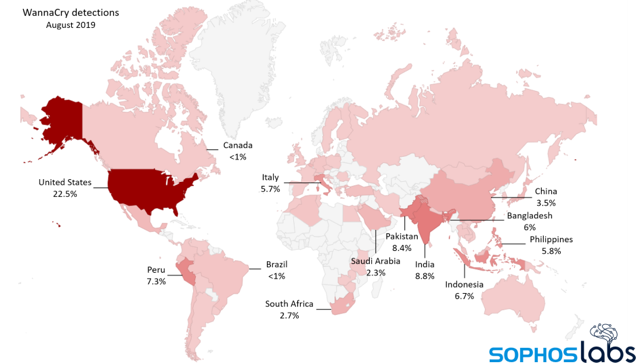

Sebanyak 4,3 juta infeksi WannaCry di seluruh dunia dapat dihentikan oleh Sophos - Protected Endpoints pada bulan Agustus 2019. di mana sebanyak 6,8 persen infeksi tersebut berada di Indonesia.

Beberapa negara di Asia juga masuk ke dalam 10 negara teratas yang serangan WannaCry-nya berhasil diamankan oleh Sophos-Protected Endpoints pada bulan Agustus 2019. Negara-negara tersebut di antaranya India yang berada di peringkat kedua setelah AS dengan angka mencapai 8,8 persen.

Kemudian di Indonesia di urutan kelima yang mencapai 6,8 persen dan Filipina di 5,8 persen berada pada urutan ketujuh. Negara tetangga Indonesia, yakni Singapura sendiri berada di peringkat kesembilan dengan persentase 4,1 persen. Lalu Tiongkok yang berada pada peringkat ke-10 dengan 3,5 persen serangan.

Ancaman WannaCry yang terus berlanjut ini sebagian besar disebabkan oleh versi-versi barunya yang memiliki kemampuan memotong kill switch. Namun, ketika para peneliti Sophos menganalisis dan mengeksekusi beberapa sampelnya, mereka menemukan bahwa kemampuan untuk mengekripsi data telah dinetralkan sebagai hasil dari korupsi kode.

Cara WannaCry menginfeksi korban baru adalah dengan memeriksa dan melihat apakah komputer tersebut sudah terinfeksi dan bila sudah terinfeksi maka WannaCry akan pindah ke target lainnya, jadi infeksi oleh malware versi inert secara efektif melindungi perangkat agar tidak terinfeksi oleh strain aktif.

Singkatnya, versi baru malware ini menjadi vaksin yang tidak disengaja. Seperti halnya vaksin malware ini menawarkan semacam kekebalan dari serangan berikutnya oleh malware yang sama terhadap komputer yang masih rentan.

"Wabah WannaCry 2017 telah mengubah lanskap ancaman selamanya. Penelitian kami menyoroti banyak komputer yang masih belum terpasang patch di luar sana dan apabila para pengguna yang belum menginstal pembaruan yang telah dirilis dari dua tahun yang lalu maka ada berapa banyak patch lain yang telah terlewatkan," kata Peter Mackenzie, Security Specialist, Sophos dalam keterangan resminya.

Dalam hal ini, Peter menjelaskan bahwa beberapa korban beruntung karena jenis malware ini bisa berfungsi juga sebagai imun terhadap versi yang lebih baru. Namun sebaiknya organisasi atau perusahaan tidak boleh bergantung pada kondisi tersebut. Seharusnya, standar praktik harus menjadi kebijakan dalam memasang patch, kapan pun patch tersebut diterbitkan serta menyediakan solusi keamanan yang kuat.